Whatever is worth doing is worth doing well.

-

《服务器入侵应急响应排查》之Linux主机常用命令篇

总体思路

确认问题与系统现象 → 取证清除与影响评估 → 系统加固 → 复盘整改

常见入侵

挖矿:

表象:CPU增高、可疑定时任务、外联矿池IP。 告警:威胁情报(主要)、Hids、蜜罐(挖矿扩散时触发) 动作:通过CPU确认异常情况→ 确认可疑进程 → 检查定时任务、主机服务、守护进程→结束病毒进程,删除病毒文件->加固。

-

日志分析(利用grep,awk等文本处理工具完成)

记录一些利用linux自带的文本处理工具分析中小型规模(小于T级别)日志的方法与技巧。

0x00 基础日志分析命令

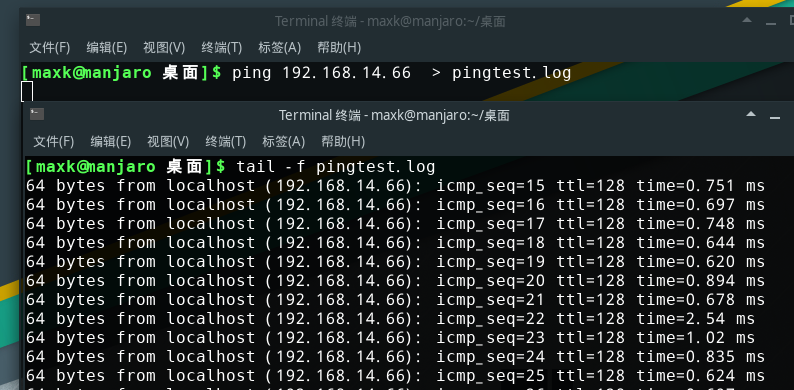

1. tail - 监控末尾日志的变化

$tail -n 10 error2019.log #显示最后10行日志内容 $tail -n +5 nginx2019.log #从第5行开始显示日志内容 $tail -f nginx.log #循环查看日志内容(循环读取日志文件) $tail -10f nginx.log #监控末尾10行日志变化

-

Thinkphp5-0-X远程代码执行漏洞(2019-1-11)

周五下午爆洞能不能让人们好好休个周末!

分析过程

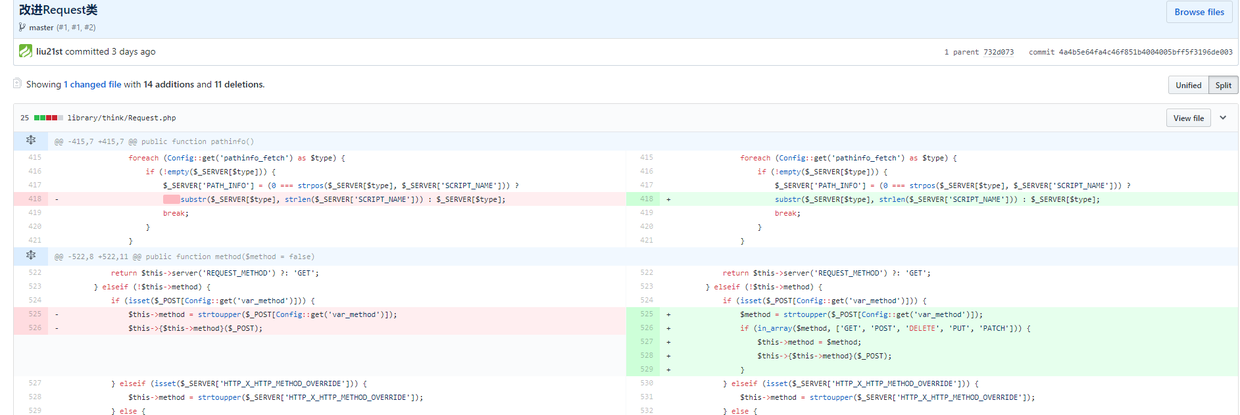

本次漏洞关键位置:

/thinkphp/library/think/Request.php,lines:501由图可以看到在method函数中引入了可控的数据来源:

-

linux下提高自己的工作效率

平时总结一些linux平台可以提升工作效率的经验与技巧

-

关于Hadoop启动必须的配置文件

进程

配置文件后,理论上jps查询会有如下进程:

* JPS * DataNode * NodeManager * NameNode * ResourceManager * SecondaryNameNode

-

关于docker--详解安装,常规操作,导入导出等

测试环境 :CentOS 7.1 64位 目的:展示docker的常规使用(安装,常规操作,导入导出等) 其他:关于原理等请参考文章后面的延伸阅读,本文不做深入探讨,且方法不唯一

0x01 关于安装docker

linux环境下直接运行即可:

sudo curl -fsSL https://get.docker.com/ | sh其他安装方法与请参考文章下面链接,在此不再赘述

Recent Posts

- OpenCVE-开源漏洞预警平台

- 【漏洞复现】CVE-2020-26217 | XStream远程代码执行漏洞

- 【漏洞复现】CVE-2020-13935 | Tomcat websocket 拒绝服务漏洞

- 【漏洞复现】CVE-2020-13957|Apache Solr ConfigSet API未授权上传漏洞

- Django中views数据查询使用locals()函数进行优化

- 苹果挖矿恶意程序处理(OSX/CoinMiner.X)

- 《服务器入侵应急响应排查》之Linux主机常用命令篇

- 日志分析(利用grep,awk等文本处理工具完成)

- Thinkphp5-0-X远程代码执行漏洞(2019-1-11)

- linux下提高自己的工作效率

Tags